aircrack-ng bruteforcing WEP test - CC Twobombs

aircrack-ng bruteforcing WEP test - CC Twobombs

Comme vous le savez, dans le cadre d’Hadopi, il est demandé à l’internaute de sécuriser son accès Internet pour ne pas voir sa ligne piratée. En effet, le projet de loi estime que le propriétaire de l’accès Internet est également responsable de sa ligne, quoi qu’il arrive avec une logique du genre : “si ce n’est pas toi, c’est donc ton frère“. Ce qui veut dire que en somme que si votre voisin pirate votre accès Internet, le coupable est tout désigné puisqu’il n’y aura aucune enquête pour chercher le véritable coupable. Au final, vous serez pris dans la procédure de l’Hadopi et il sera assez difficile de s’extraire de cette spirale infernale.

Or, de plus en plus de box ADSL fonctionnent en Wi-Fi, permettant de naviguer sur Internet sans se connecter physiquement au boitier du FAI. Et vous le savez tout autant que moi, les ondes Wi-Fi se diffusent dans toutes les directions et non pas uniquement de la box vers l’ordinateur portable. Ce qui veut dire que n’importe quelle personne se trouvant assez près de la box peut capter les ondes. Et c’est le cas.

Ho bien sûr, les informations transitant entre les différents appareils en Wi-Fi ne sont pas accessibles “en clair” (sauf à retirer les procédures d’identification), à moins de posséder la clé réseau du réseau Wi-Fi concerné. Or, les trois principales clés (WEP, WPA, WPA2) de chiffrement utilisées pour verrouiller la connexion aux personnes extérieures ne sont pas infaillibles. Dans certains cas, elles sont mêmes très fortement défaillantes.

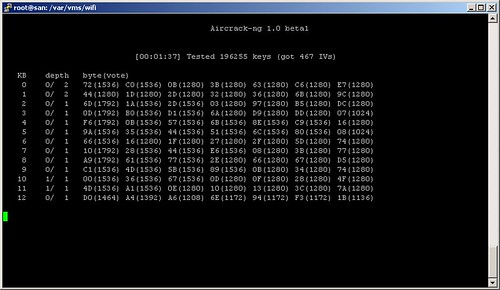

Ainsi, pour la première clé (WEP pour Wired Equivalent Privacy), les premières failles de sécurité ont été détectées dès 2001. Depuis lors, de nombreux autres trous de sécurité ont été repérés dans ce protocole utilisant le chiffrement RC4 si bien que désormais, la clé WEP est cassable en trois minutes (Aircrack-ng est un logiciel le permettant par exemple) voire quelques secondes si certaines conditions sont respectées, comme la fragmentation des paquets.

Par la suite, deux nouveaux protocoles sont apparus : les clés WPA et WPA2 (pour Wi-Fi Protected Access). Basées sur un chiffrement plus solide que le RC4, l’AES, ces clés ne sont désormais pas suffisamment efficaces pour protéger un réseau Wi-Fi. Pour vous donner un ordre d’idée, en utilisant un algorithme mathématique spécifique associé à une inondation du routeur-cible, la clé WPA saute en une quinzaine de minutes. Quand on sait que la majorité des équipements Wi-Fi sont protégées en WEP ou en WPA, cela ne laisse rien augurer de bon pou les personnes amateurs de nomadisme, chez eux ou dans les lieux publics. Dès lors, comment prouver que son réseau est sûr, qu’on a été victime d’une attaque ou qu’on nous a usurpé notre identité. La loi ne le dit pas. Et une très grande majorité des utilisateurs ne savent peut-être même pas à quoi se rapporte les protocoles WEP, WPA ou WPA2.

Pour constater officiellement cet état de fait, l’UFC-Que Choisir a fait appel à un huissier de justice pour démontrer que les réseaux sans-fil ne sont absolument pas sûrs, même en appliquant les plus forts paramètres actuellement disponibles.

La question qui se pose maintenant : peut-on se baser sur le constat de l’huissier de justice pour se défendre contre la procédure de l’Hadopi ?

Hadopi est une blague sortie de l’imagination de personnes ne se servant de “l’internet” juste avec outlook pour relever leurs mails et aller voir la météo… Bref c’est une vaste blague sponsorisée par Sony, universal, paramount, etc…

En tout cas l’huissier de justice ne sert pas à grand chose, à mon sens… Il faudrait un avocat aux dents longues pour attaquer l’état (je rêve là), afin de dénoncer les pressions diverses des industriels.

@rodhia : Tout a fait d’accord… Ils ne savent pas ce que c’est qu’Internet et décident de faire des lois en ayant pris le problème par un seul coté de la lorgnette…

@soren : Très bon post, on pourrait presque ajouter dans le lot les box qui font hotspot wifi ouvert et non crypté pour leur FAI et qui en ont fait de la pub… -> hop, même sanction si non sécurisé (???! mais mais c’est pas moi c’est mon FAI -> hop coupé le hotspot, hop régression pour tout le monde)… concrètement je crois même que c’est le possesseur de la box qui trinque en cas d’abus de la connexion.

Franchement… nous dire qu’au deuxième avertissement 90% des internautes américains ont arrêté le piratage me fait sourire… ils le mesurent comment ça ? toujours par l’ip ? si oui je crois qu’il vont droit à une grande désillusion :) (VPN, Proxys, Réseau d’anonymisation, P2P crypté, piratage du voisin, etc…)

@Rodhia : c’est bien dommage. Toutefois, on peut sans doute présenter cet aspect devant une juridiction comme un argument.

@M-Fett : en fait, le piratage ne baisse pas, mais il se déplace vers le “HTTP”, c’est à dire le téléchargement direct via des serveurs (Mediafire, Megaupload, Rapidshare), mais aussi via streaming en écoute/visualisation directe. Le même processus semble gagner peu à peu la France : le problème n’est pas résolu, mais juste déplacé.